Lorsque nous évoquons la puissance des réseaux IA natifs, nous ne faisons pas seulement allusion aux datacenters et autres campus. Nous parlons de notre volonté d’assurer des expériences utilisateurs incomparables dans tous les environnements, à

Des années durant, les discussions autour des réseaux sans fil ont suivi la même ligne directrice. Ces derniers étaient traités comme un poste de dépense parmi tant d’autres, une charge fixe inévitable qui

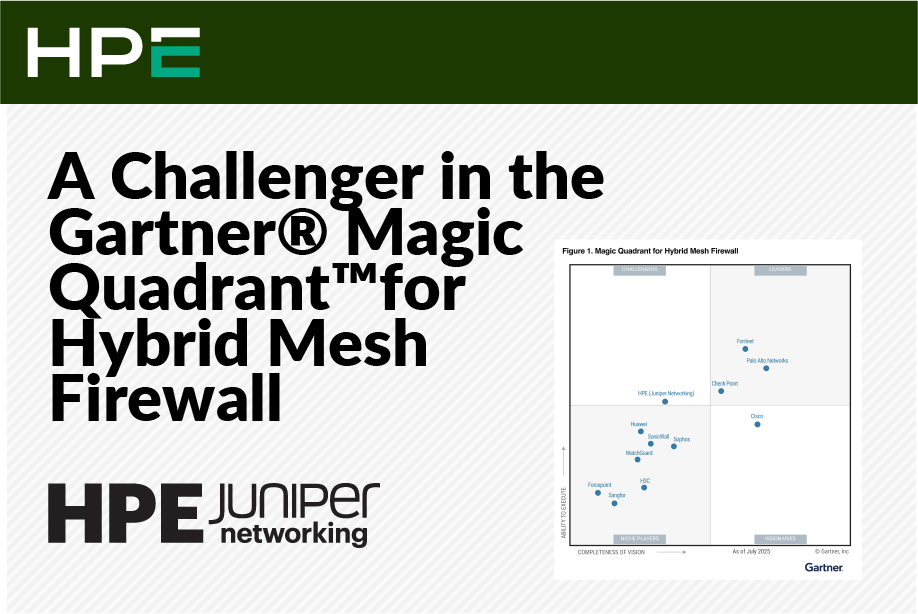

Cette reconnaissance met en exergue toute la puissance de notre plateforme réseau IA native sécurisée. Explications. La cybersécurité est un domaine en perpétuelle mutation qui exige une innovation constante, tant

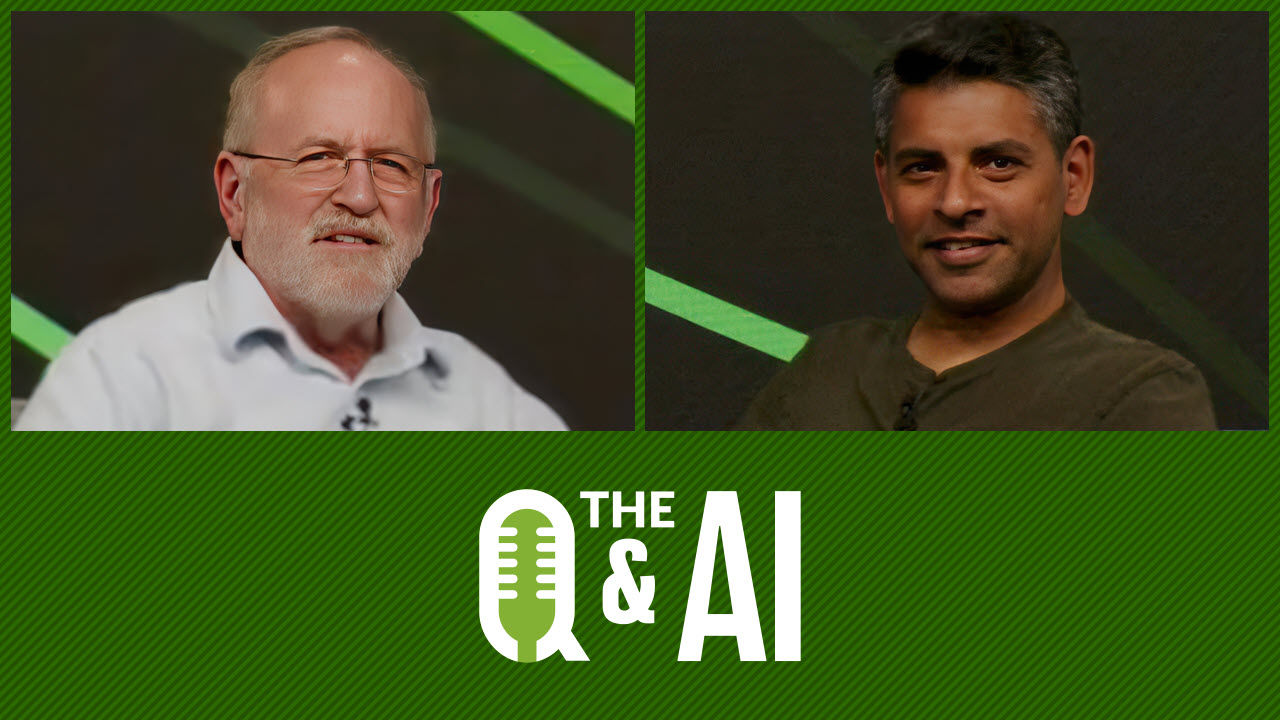

J’ai récemment participé, aux côtés de Bob Friday, directeur de l’IA chez HPE Networking, à un podcast avec Tech Field Day. Le sujet était « Les réseaux de datacenters ont besoin

L’intelligence artificielle (IA) et le calcul haute performance (HPC) se développent rapidement grâce aux progrès réalisés dans les domaines du machine learning, du traitement automatique du langage naturel, de l’IA

J’ai récemment participé, aux côtés de Bob Friday, directeur de l’IA chez HPE Networking, à un podcast avec Tech Field Day. Le sujet était « Les réseaux de datacenters ont besoin

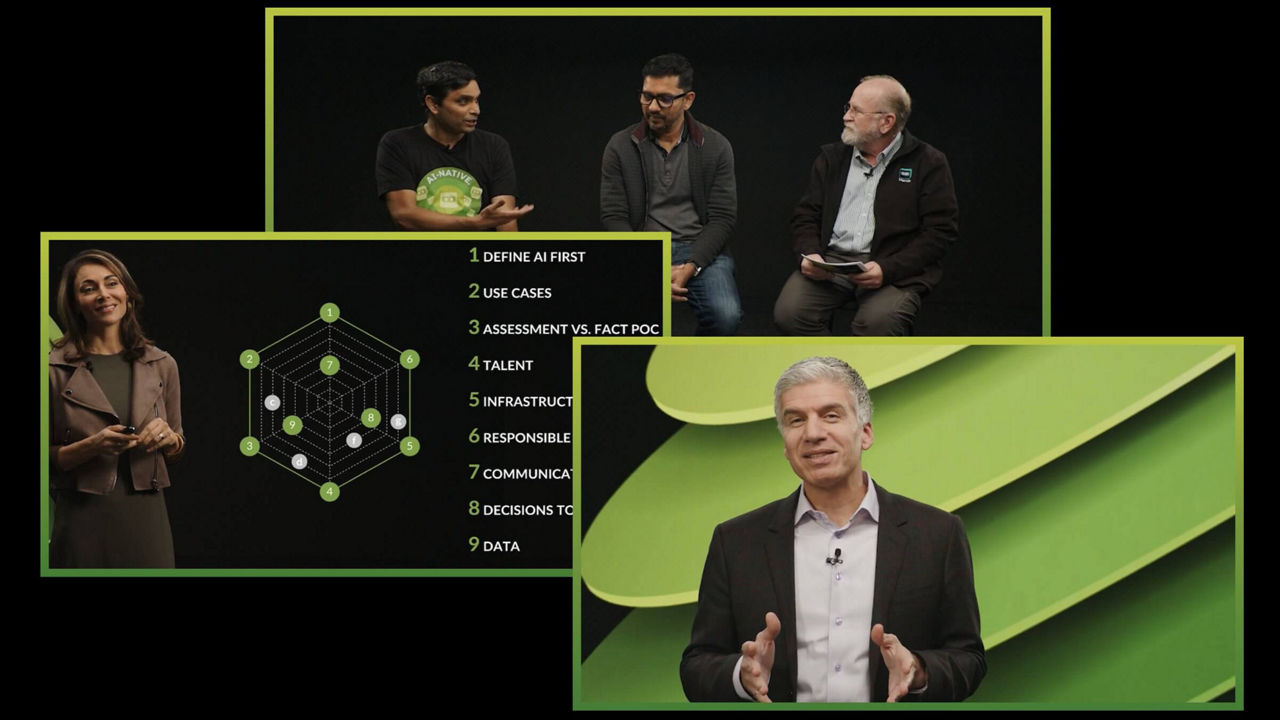

Avec les dernières innovations d’IA agentique de notre plateforme réseau IA native Mist™, jamais le Self-Driving Network™ n’a semblé aussi proche. Voilà comment HPE Networking donne un nouvel élan à

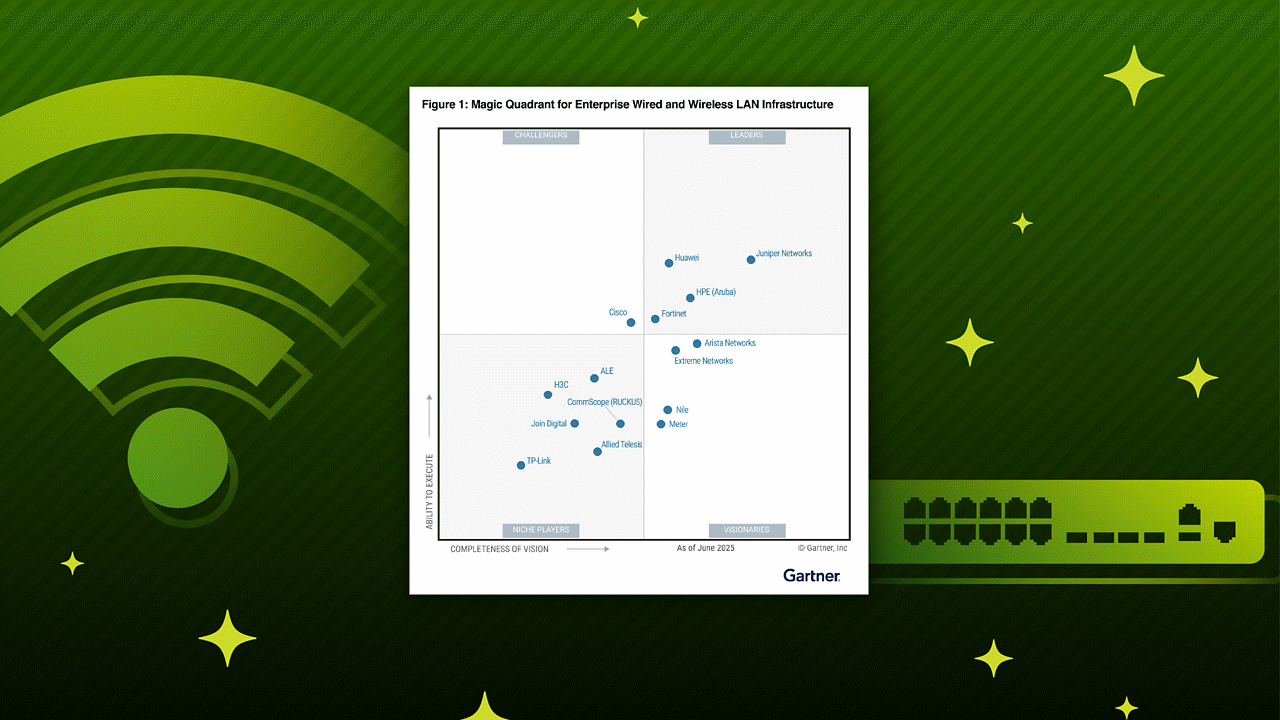

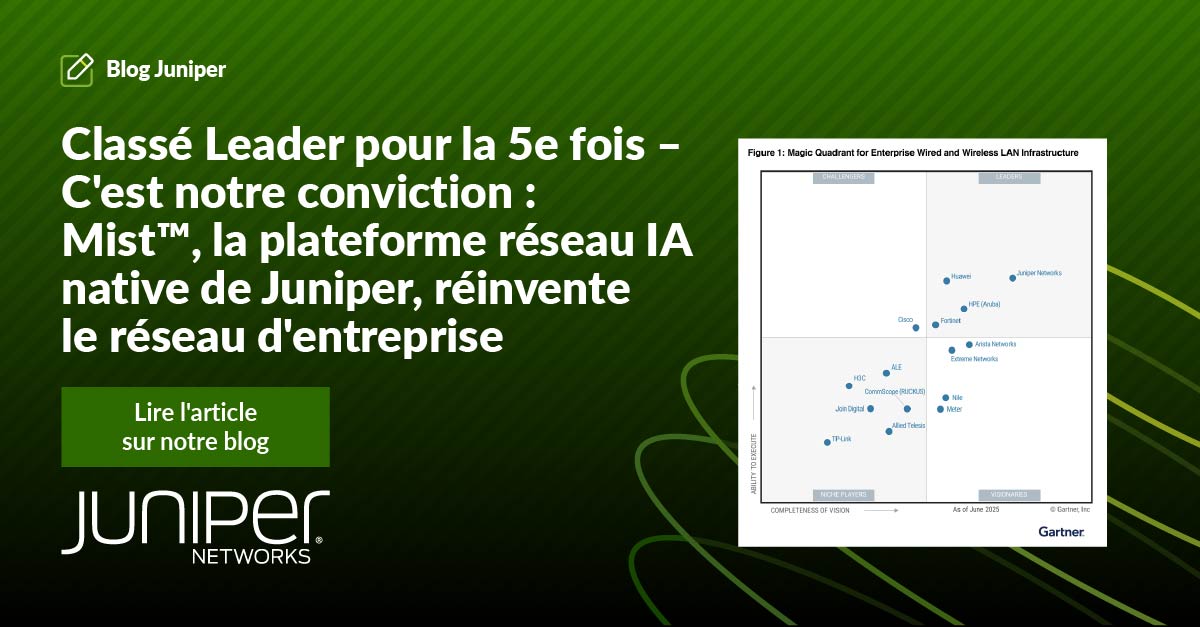

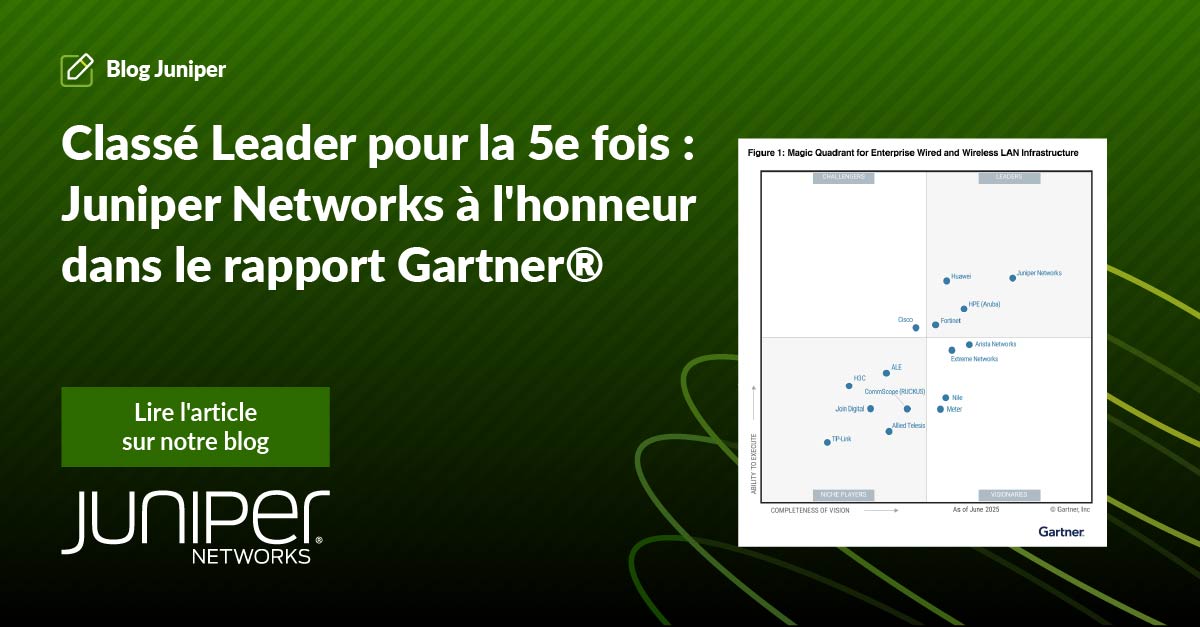

C’est avec une immense fierté que j’annonce aujourd’hui que, pour la cinquième année consécutive, Juniper se classe au rang des Leaders du Gartner® Magic Quadrant™ 2025 des infrastructures LAN filaires et sans fil d’entreprise.

Aujourd’hui, je suis fier d’annoncer une nouvelle reconnaissance qui en dit long sur le travail accompli et, surtout, sur nos orientations futures. Pour la cinquième année consécutive, Juniper Networks fait partie

Dans un paysage numérique où les applications, les services et les contenus ne cessent de générer des volumes toujours plus importants de trafic réseau et data, la capacité à assurer