In het huidige dynamische digitale landschap is beveiliging van een technische noodzaak uitgegroeid tot een basisvereiste voor het opbouwen van vertrouwen en het behouden van flexibiliteit in de markt. Hierdoor

De eisen die aan apparaten, applicaties en bandbreedte worden gesteld, nemen steeds verder toe. Met Wi-Fi 7 kunt u deze uitdaging aan. Voor ondernemingen, hoger onderwijs, gezondheidszorg en detailhandel biedt

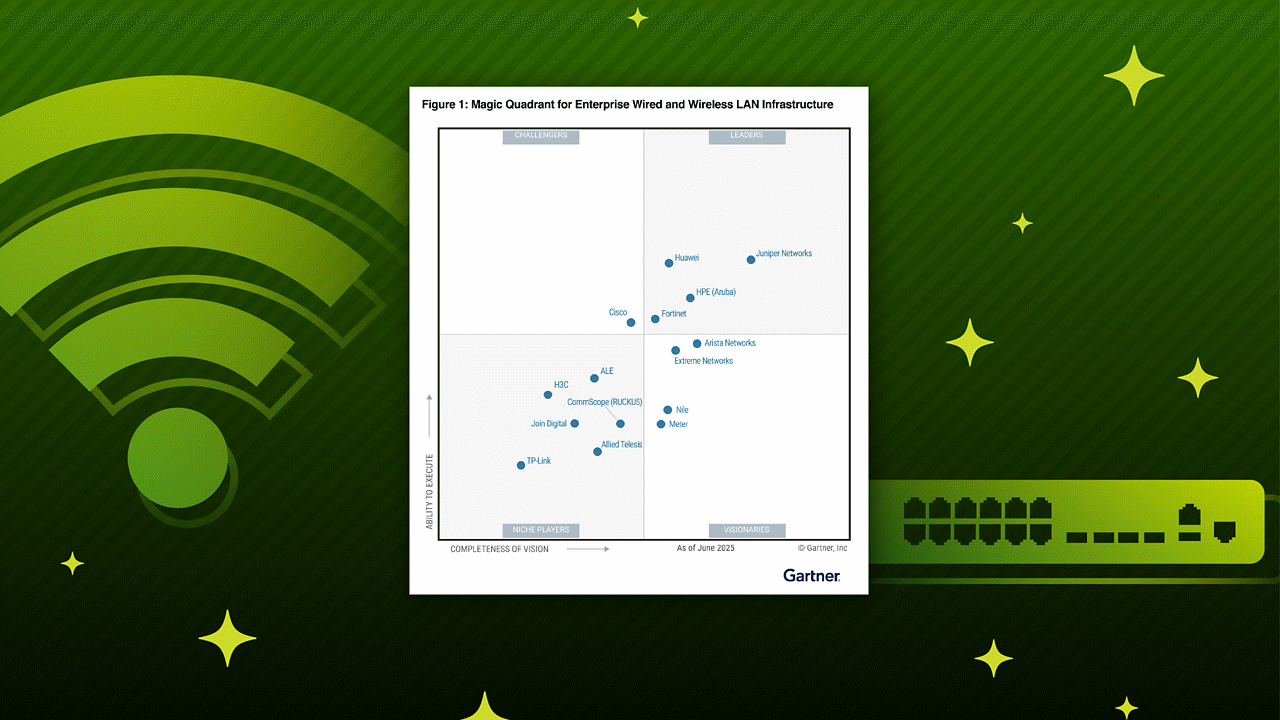

Juniper Networks heeft fors geïnvesteerd om klantbehoeften in de snel ontwikkelende AI-markt vóór te blijven. In januari 2024 introduceerden we het AI-native netwerkplatform, dat de juiste data via de juiste veilige

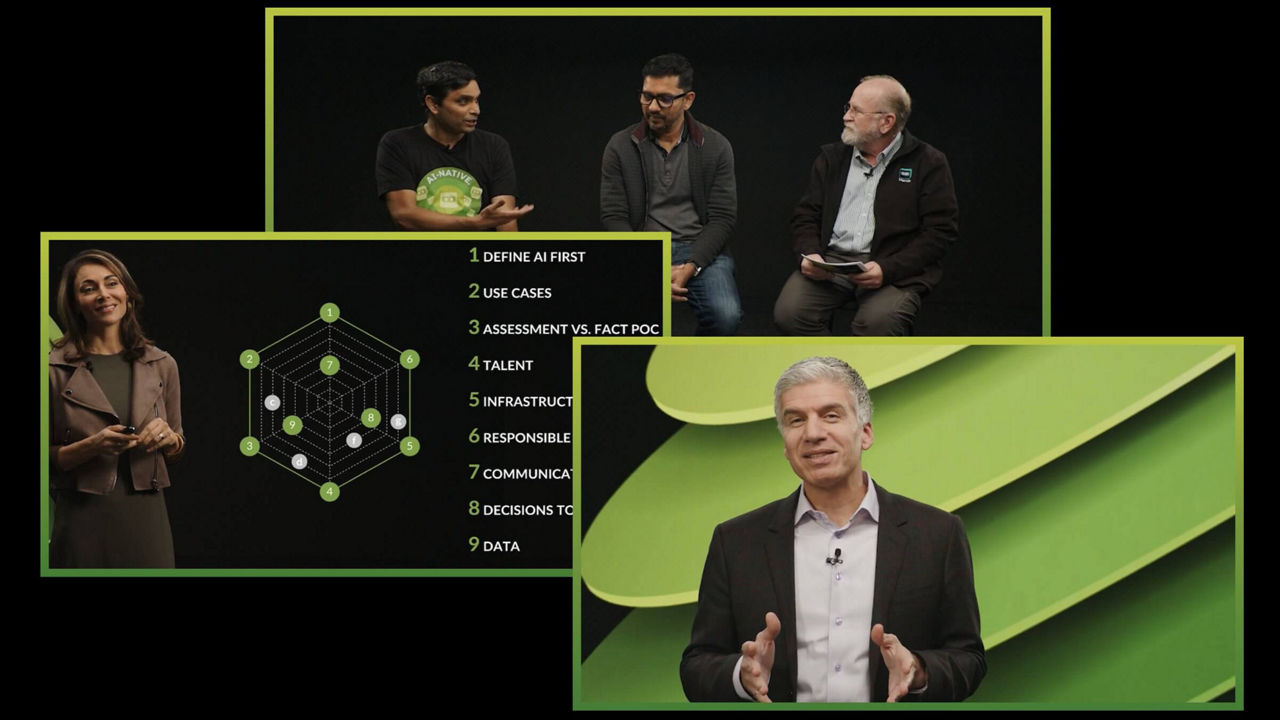

Wanneer interessante nieuwe ideeën of technologieën worden geïntroduceerd, is er meestal veel belangstelling en ontstaat er een hypecyclus. Uiteindelijk leidt de hype ertoe dat mensen en organisaties de nieuwe technologie

Bij Juniper begrijpen we de immense druk waarmee IT-afdelingen worden geconfronteerd om naadloze ervaringen te leveren aan zowel interne als externe gebruikers. Moderne ondernemingen, datacenters en omgevingen van serviceproviders vereisen

Telkens als er een grote technologische transformatie plaatsvindt, ontstaat er een vroeger-en-nu-perspectief. Neem bijvoorbeeld mobiele telefoons. Wat deed u ‘vroeger’ als u autopech had? Dan liep u naar de dichtstbijzijnde

Eenvoud. Productiviteit. Betrouwbaarheid. Dit zijn allemaal uitstekende netwerkeigenschappen op zich. Maar iedereen die ooit heeft geprobeerd een bedrijfskritisch netwerk te beheren, weet dat de combinatie van deze drie de sleutel

In januari 2024 introduceerde Juniper het platform voor AI-native netwerken voor het gebruik van de juiste gegevens via de juiste infrastructuur. Hierdoor kunnen de juiste acties worden ondernomen voor het

Het is geen geheim dat het beheer van WAN-netwerken een lastige klus is. De uitdaging zit in de complexiteit, het gebrek aan schaalmogelijkheden en het feit dat het beheer van

In mijn gesprekken met CIO’s hoor ik vaak dezelfde veelvoorkomende thema’s. Ongeacht hun sector is er een sterke wens om bedrijfsactiviteiten te transformeren door middel van digitalisering, meer waarde te