Als NAC (Network Access Control – Netzwerk-Zugriffskontrolle) zu Anfang des Jahrtausends erstmals eingeführt wurde, war ihr Zweck klar definiert: Durch Authentifizierung und Autorisierung unternehmenseigener Computer und Laptops im privaten Netzwerk des Unternehmens sollte sicherer Zugriff gewährleistet werden. Im Lauf der Zeit nahm die Zahl und Art der vernetzten Geräte exponentiell zu – unter anderem bedingt durch BYOD (dienstlich genutzte Privatgeräte), Gastzugang und IoT-Geräte. Zur Bewältigung dieses Wachstums wurde der Funktionsumfang der vor Ort betriebenen NAC-Plattformen erweitert. Dies machte leistungsfähigere Hardware sowie kompliziertere Konfigurationen erforderlich und bedeutete zudem mehr Verwaltungsaufwand. Infolgedessen sind Unternehmensnetzwerke mittlerweile durch komplexe NAC-Lösungen geprägt, die nicht ausreichend flexibel und global skalierbar sind, um Nutzer und deren Anwendungen geräteunabhängig sicher zu vernetzen.

Aktuell verwendete NAC-Lösungen bringen verschiedene Herausforderungen mit sich:

- Es handelt sich um veraltete, komplexe Plattformen mit monolithischem Code.

- Die Fehlerbehebung ist äußerst schwerfällig.

- Beim Design werden Erkenntnisse zur Benutzererfahrung nicht berücksichtigt.

- Sie bieten für die expandierenden Netzwerke von heute zu wenig Agilität und Skalierbarkeit.

- Wartung, Funktionsupdates und Sicherheitspatches machen Auszeiten und technisches Know-how erforderlich.

Während die übrige Netzwerkarchitektur weiterentwickelt und in die Cloud verlagert wurde, ist NAC veraltet und standortgebunden. Mist AI von Juniper steht beispielhaft für die Simplifizierung des Netzwerkbetriebs durch KI-gestützte Automatisierung und Einblicke, ergänzend zur Agilität und Zuverlässigkeit einer Microservices-Cloud, um für optimale Benutzererfahrungen zu sorgen. IT-Teams können so das operative Geschäft rationalisieren und eine nahtlose Fehlerbehebung für Benutzer und Geräte gewährleisten. Damit ist es den Teams möglich, neue Geschäftsziele durch innovative und strategische Lösungen zu verfolgen.

Darüber hinaus werden nicht nur Netzwerkprozesse sondern auch IDPs (Identitäts-Provider-Services) in die Cloud verlagert. Die Umstellung von IDPs auf zentralisierte Identitätenverwaltung erfolgt aus verschiedenen Gründen wie z. B. Cloud-Sicherheit, Skalierbarkeit und Zuverlässigkeit. Sie ermöglicht Remote-Prozesse für Identitäten bei geringeren Kosten, weil weder Soft- noch Hardware erworben und verwaltet werden muss.

Wie sieht die nächste Etappe für NAC daher aus? Die Software- und Hardwareprobleme, die durch veraltete Lösungen verursacht werden, sollten der Vergangenheit angehören. Stattdessen ist es an der Zeit, auf eine leistungsfähige, auf echten Microservices basierte Cloud zu setzen.

Lernen Sie die moderne Cloud für NAC kennen: Juniper Access Assurance

Juniper kündigt einen Paradigmenwechsel für NAC (Netzwerkzugriffskontrolle) an und freut sich, die neueste Erweiterung seines Portfolios für KI-gestützte Unternehmen zu präsentieren: Juniper Access Assurance! Access Assurance ist unser Cloud-basierter NAC-Service, der es Unternehmen ermöglicht, mühelos und ohne die mit lokaler NAC verbundenen Probleme ein Modell für sichere Netzwerkauthentifizierung und -autorisierung durchzusetzen.

Der Abschied von lokaler NAC gewährleistet eine optimierte Client-to-Cloud-Benutzererfahrung, inhärenten, hochverfügbaren Service und erhöhte Ausfallsicherheit sowie automatische Sicherheits- und Funktionsupdates und Bugfixes. Cloud-basierte NAC ist einfach, sicher und skalierbar, benötigt keine Auszeiten für Upgrades und vermeidet die Komplexität und ungenügende Skalierbarkeit veralteter Lösungen wie Aruba ClearPass oder Cisco ISE.

Access Assurance wurde durch die Übernahme von WhiteSand und dessen Cloud-nativer NAC-Technologie durch Juniper im Jahr 2022 ermöglicht. Mit der Integration der WhiteSand-Technologie in unseren KI-gestützen Cloud-Service Juniper Mist können wir Nutzern eine umfassende Suite an Netzwerk-Zugriffsfunktionen mit einem flexiblen, einfachen Autorisierungs-Richtlinienrahmen zum Onboarding von Gast-, IoT-, BYOD- und Unternehmensgeräten bereitstellen.

Full-Stack-Integration zur Simplifizierung des operativen Geschäfts

Von Beginn an wurde bei Access Assurance darauf Wert gelegt, eine sichere und zuverlässige Erfahrung für Benutzer im Netzwerk zu ermöglichen. Durch Integration von NAC und Visibilität von Netzwerkverbindungen validieren wir kontinuierlich die Endanwendererfahrung und ermitteln punktgenau, ob Probleme durch kundenseitige Konfiguration, Netzwerkservices oder NAC-Richtlinien verursacht werden. Alle Client-seitigen Ereignisse werden durch die Juniper Mist Cloud erfasst, sodass die alltäglichen operativen Vorgänge simplifiziert und Probleme, die bei Endanwendern auftreten, schnell ermittelt werden können.

Eine einheitliche Schnittstelle ermöglicht umfassende Visibilität für alle Netzwerkbestandteile, gestützt durch Mist AI. Zugriffskontrolle ist keine nachgerüstete Funktion. Sie wird bewusst in die Juniper Mist Cloud integriert, um Full-Stack-Management und tägliche Aufgaben für WLAN Access Points, kabelgebundene Switches und SD-WAN von Unternehmen skalierbar und einfach zu gestalten. Die Marvis™ KI-Engine nutzt Zugangsdaten außerdem zur Anomalieerkennung und zur Ermittlung verfolgbarer Kennzahlen.

Cloud-native Plattform

Die Microservices-basierte Cloud-Architektur von Juniper Mist Systems sorgt dafür, dass Access Assurance optimal auf modernste Technologien abgestimmt bleibt. Analog zu den übrigen Juniper Mist Cloud-Services werden neue Funktionen, Sicherheitspatches und Updates automatisch ohne Serviceunterbrechungen oder Ausfallzeiten hinzugefügt. So werden Wartungsmaßnahmen von IT-Netzwerkadministratoren spürbar vereinfacht, und verbessert und langwierige Softwareupgrades oder Serviceunterbrechungen können vermieden werden. Sie müssen sich keine Gedanken mehr über fehleranfällige Softwareupgrades, Hardware-/VM-Probleme oder verzögerte Systemupdates machen. Juniper nimmt Ihnen alle diese Sorgen ab.

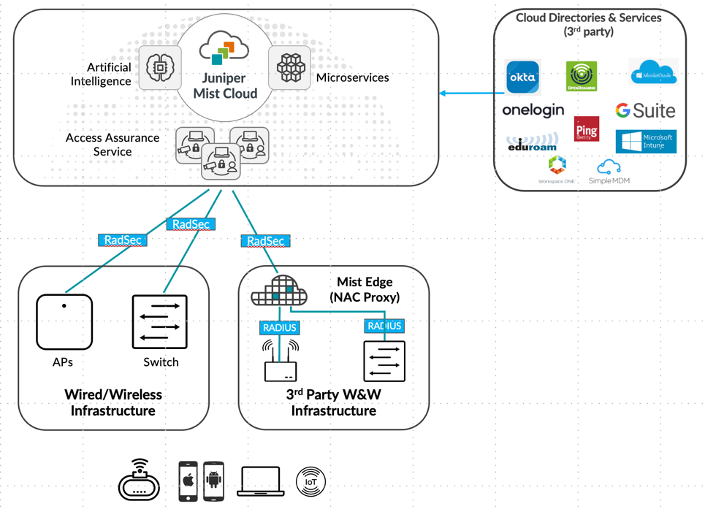

Abbildung 1. Juniper Mist Cloud mit Access Assurance-Service

Mit Access Assurance erhalten Unternehmen außerdem eine zuverlässige und sichere NAC mit geringer Latenz, ganz gleich, ob sie lediglich einen Standort oder Bereitstellungen über mehrere Standorte hinweg abdecken müssen. Die sichere Kommunikation zwischen der Access Assurance-Cloud, Vor-Ort-Switches und Access Points erfolgt via RadSec. Juniper hat zudem Cloud-Instanzen von Access Assurance an verschiedenen regionalen Standorten bereitgestellt, um Authentifizierungsdatenverkehr über die nächstgelegene Instanz zu lenken und so optimale Antwortzeiten und geringe Latenz zu gewährleisten.

Durchsetzung von Netzwerkrichtlinien

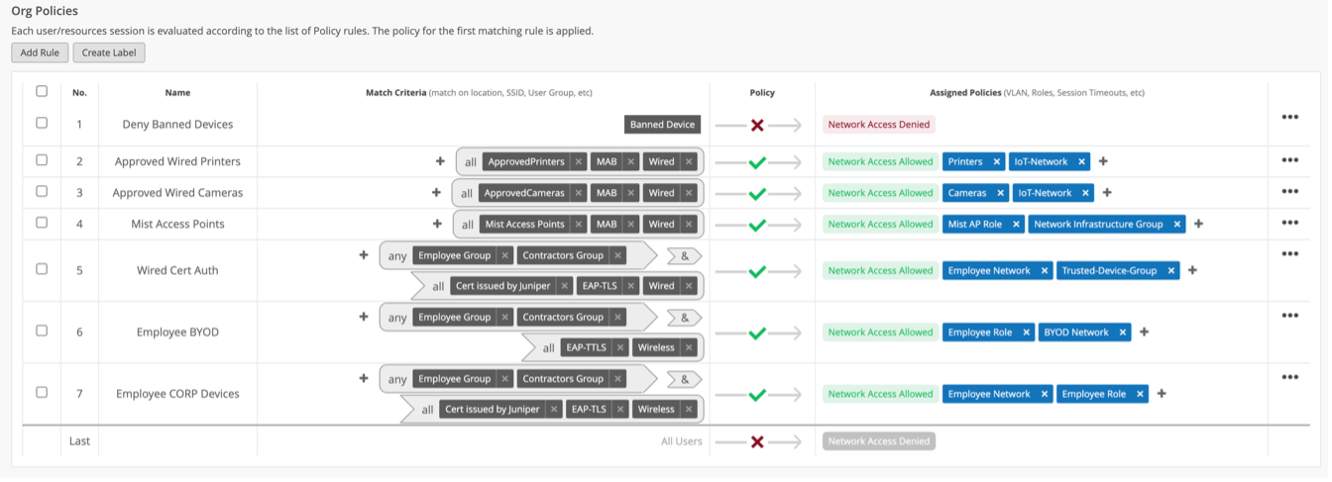

Einer der wichtigsten Vorteile von Access Assurance ist die einfache Erstellung und Durchsetzung von Netzwerkrichtlinien. Basierend auf den Nutzer- und Geräteidentitäten erteilt Access Assurance Anweisungen an das Netzwerk hinsichtlich der Zuweisung spezifischer Benutzerrollen und der Gruppierung von Benutzern in Netzwerksegmente mithilfe von VLAN- oder GBP-Technologie (Group-Based Policy – gruppenbasierte Richtlinien). Der Service kann anschließend die mit den jeweiligen Segmenten verbundenen Netzwerkrichtlinien durchsetzen. Dank Access Assurance dauert die Erstellung und Anwendung von Richtlinien nur wenige Minuten – im Gegensatz zu vor Ort installierten Lösungen, bei denen dieser Vorgang Stunden dauern kann und die Abstimmung zwischen mehreren Konfigurationstools erfordert.

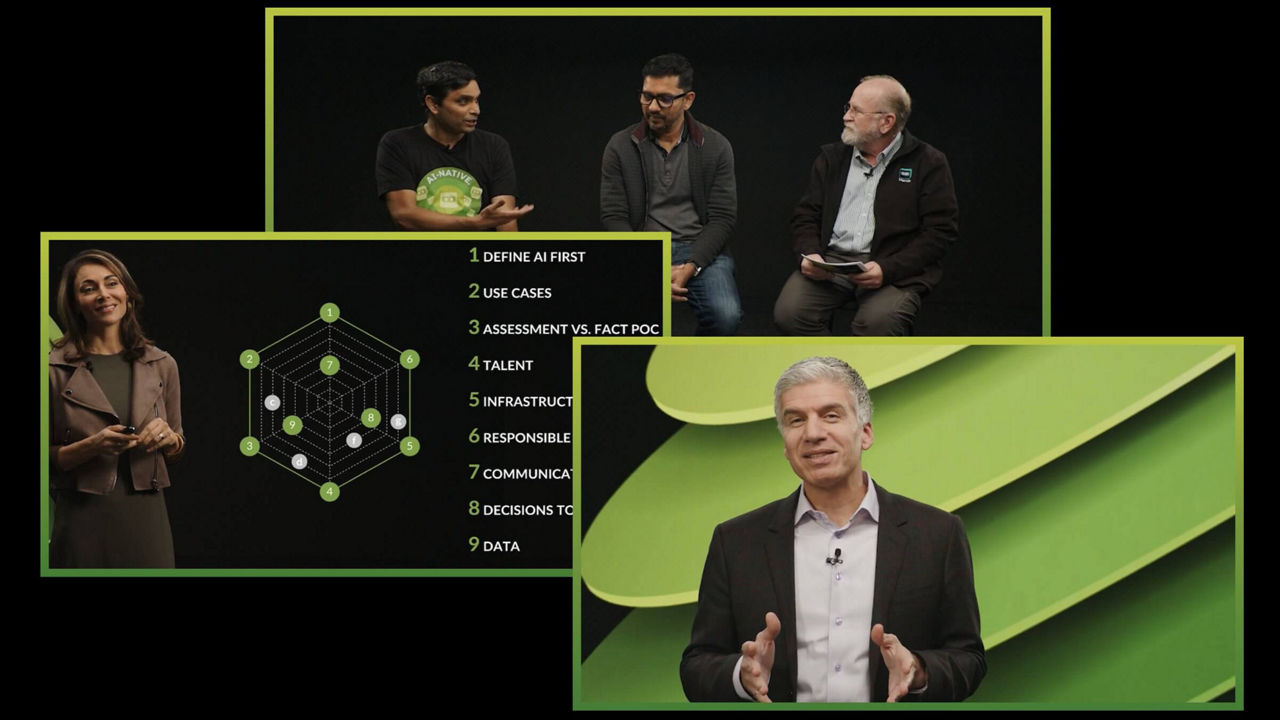

Abbildung 2. Die flexible Schnittstelle zur Erstellung von Richtlinien unterstützt Administratoren bei der Zuweisung von Richtlinien anhand geschäftlicher Erfordernisse.

Unterstützung für externe Identitäten und Directory Services

Access Assurance stellt Authentifizierungsservices durch Integration externer Directory Services wie Google Workspace, Microsoft Azure Active Directory, Okta Workforce Identity usw. bereit. Zudem werden externe PKI- (Public Key Infrastructure) und MDM-Plattformen integriert.

Und da die Juniper Mist Platform über offene APIs vollständig programmierbar ist, ermöglicht sie die einfache Integration mit jedem IDP und SIEM (Security Information and Event Management), IT-Service-Management und anderen Plattformen zur Konfiguration und Zuweisung von Richtlinien.

Doch was bedeutet das eigentlich?

Aufgrund ihrer disparaten Entwicklung und ihres aktuellen Zustands ist NAC im Lauf der Jahre zu einer unerfreulichen (wenn auch notwendigen) Angelegenheit geworden. Juniper hat sich entschieden, NAC für das Cloud-Zeitalter von Grund auf neu zu gestalten. Dabei liegt das Hauptaugenmerk auf unkomplizierter Bedienung und optimalem Schutz für Geräte und Benutzer, die auf das Netzwerk zugreifen. Netzwerkadministratoren können jetzt über eine gewöhnliche Cloud und KI-Engine Zugriffe nahezu mühelos verwalten und eine verbesserte Benutzererfahrung gewährleisten.

Nutzen auch Sie die Vorteile der leistungsfähigsten, Cloud-nativen, KI-gestützten Access Assurance, die jetzt am Markt verfügbar ist. NAC ist wieder da und dank Juniper Networks besser denn je.

Weitere Informationen:

Weitere Materialien:

- Webinar: 5 Schritte, mit denen Sie Ihr Netzwerk einfacher und sicherer machen

- Juniper Mist IoT Assurance

- Juniper Wi-Fi Assurance

- Juniper Wired Assurance

- Förderung des KI-gestützten Unternehmens

- Video zu Access Assurance

Erklärung zur Produktausrichtung

Juniper Networks kann Informationen über die Entwicklung und Planung von zukünftigen Produkten, Funktionen oder Verbesserungen offenlegen. Dies wird auch als „Plan of Record“ (POR) bezeichnet. Diese Details basieren auf den aktuellen Entwicklungsvorhaben und Planungen von Juniper. Juniper behält sich das Recht vor, diese Entwicklungsvorhaben und Planungen jederzeit ohne vorherige Ankündigung zu ändern. Soweit nicht in konkreten Verträgen aufgeführt, gibt Juniper keine Zusicherungen ab, dass die hier präsentierten Produkte, Funktionen oder Verbesserungen eingeführt werden, und übernimmt diesbezüglich auch keine Haftung. Kaufentscheidungen von Dritten sollten nicht auf diesem POR basiert sein, und Käufe sind nicht abhängig davon, dass Juniper Networks die in dieser Präsentation dargestellten Funktionen oder Funktionalitäten bereitstellt.